Image by Denny Bú, from Unsplash

تصدر الهيئة الوطنية للأمن الإلكتروني تحذيراً عاجلاً حول البرمجيات الخبيثة التي تستهدف أجهزة سيسكو

أصدر المركز الوطني لأمن الإنترنت (NCSC) في المملكة المتحدة تنبيهًا جديدًا حول هجوم ضار مستمر، يستهدف أجهزة سيسكو محددة، وحث المنظمات على اتخاذ تدابير وقائية فورية.

في عجلة من أمرك؟ ها هي الحقائق السريعة:

- استغل المهاجمون الثغرات الجديدة لزرع برامج الفدية، تنفيذ الأوامر، وسرقة البيانات.

- يسلط دليل كشف سيسكو الضوء على سجلات النظام المقموعة والتحققات المعطلة للذاكرة.

- يستخدم المهاجمون بيانات الاعتماد المسروقة، مما يخلق سيناريوهات تسجيل الدخول “السفر المستحيل”.

في تحديث جديد، أكدت سيسكو أن العامل الخطير نفسه وراء حملة ArcaneDoor من العام الماضي يستغل الآن أخطاء جديدة في أجهزة سلسلة Cisco Adaptive Security Appliance (ASA) 5500-X.

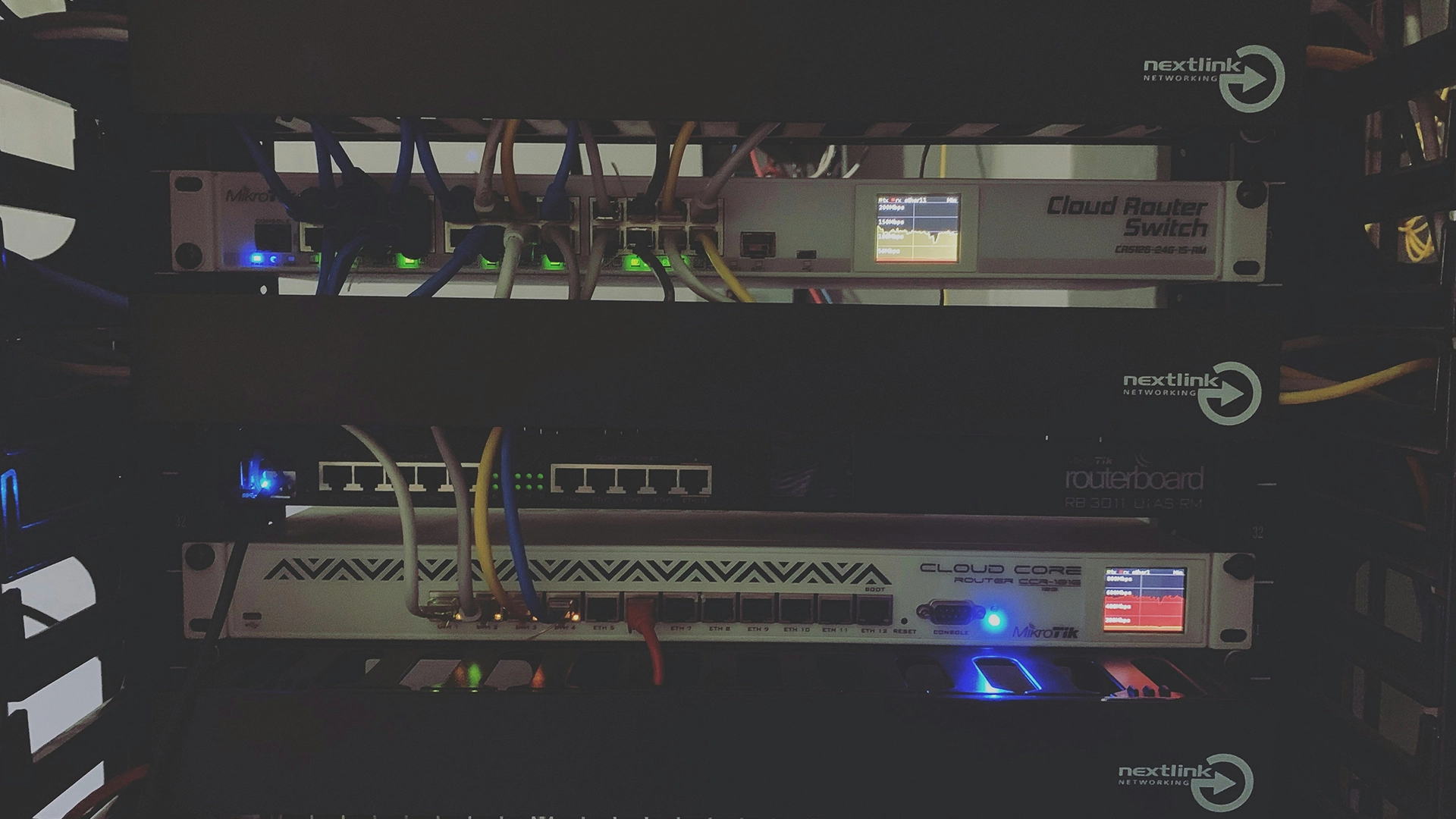

أدوات الشبكة من سيسكو تتضمن أجهزة التوجيه، والمفاتيح، وجدران الحماية التي توجه وتحمي حركة الإنترنت. وهي تُستخدم على نطاق واسع من قبل الشركات والحكومات لربط الأنظمة، وتمكين الوصول عن بُعد، وحماية البيانات الحساسة.

تمكن المهاجمون من وضع برامج ضارة في الأنظمة أثناء تنفيذ الأوامر والحصول على البيانات الحساسة من الأنظمة المُخترقة.

نشر مركز الأمن السيبراني الوطني (NCSC) تحليلًا مفصلاً لنوعين جديدين من البرامج الضارة يطلق عليهما اسم RayInitiator و LINE VIPER، واللذين يمثلان تطورًا أكثر تقدمًا للبرامج الضارة التي رصدت في الحملات السابقة. يقول NCSC إن الشركات بحاجة إلى التحقق من أنظمتها فورًا وفقًا لإرشادات التصحيح من سيسكو.

قال أولي وايتهاوس، الرئيس التنفيذي للتكنولوجيا في NCSC: “من الحاسم أن تلاحظ الشركات الإجراءات الموصى بها التي أبرزتها سيسكو اليوم، خاصة فيما يتعلق بالكشف والتصحيح. نحن نشجع بقوة مدافعي الشبكة على اتباع أفضل الممارسات المقدمة من البائع والتفاعل مع تقرير تحليل البرامج الضارة من NCSC للمساعدة في تحقيقاتهم”.

تمثل التكنولوجيا في نهاية العمر الافتراضي خطرًا كبيرًا على المؤسسات. يجب نقل الأنظمة والأجهزة بسرعة إلى الإصدارات الحديثة لمعالجة الثغرات الأمنية وتعزيز القدرة على التحمل،” ختمت وايتهاوس.

كما أصدرت سيسكو دليلًا مفصلًا للكشف لمدافعي الشبكة. يوضح كيف قد يحاول المهاجمون إخفاء نشاطهم، بما في ذلك قمع سجلات النظام، وتعطيل فحوصات الذاكرة، واستخدام بيانات الاعتماد المسروقة لإنشاء سيناريوهات “السفر المستحيل”، حيث يقوم المستخدم نفسه بتسجيل الدخول من مواقع بعيدة في إطار زمني غير واقعي.

تم التأكيد على أن بعض الطرازات الخاصة بـ Cisco ASA 5500-X فقط والتي تعمل بإصدارات برامج محددة ومع تمكين خدمات VPN قد تم اختراقها. ينصح Cisco والـ NCSC المستخدمين بتحديث أجهزتهم، والتحقق من سجلاتهم واستبدال جميع المعدات التي لا يتم دعمها حيث أنها تشكل تهديداً أمنياً متزايداً.

القصة السابقة

القصة السابقة

أحدث المقالات

أحدث المقالات